Datensicherungs-Server oder WSUS-Server oder auch Popcon Pro innerhalb der Organisation etc. versenden nicht per Outlook E-Mails an den Exchange-Server zum Empfänger (Benachrichtungen), sondern per SMTP.

Das heißt, dass man diesen Servern (oder auch der Software) das Relaying erlauben muss, damit diese Server per SMTP E-Mails an den Exchange-Server zustellen können bzw., dass der Exchange-Server Nachrichten dieser Server annimmt.

Das ist jedoch meiner Meinung nach ein Fehler, denn so nimmt der Exchange-Server alle E-Mails von jedem Server, welcher per SMTP E-Mails an den Exchange-Server zustellen will, auf dem Port 25 entgegen.

Da im “Default <Servername>” Empfangsconnector eingestellt ist, dass dieser E-Mails von allen Servern mit beliebiger Remote-IP-Adresse annimmt, wobei der “Default” -Empfangsconnector selbst auch auf allen eigenen lokalen IP-Adressen auf dem Port 25 wartet. Natürlich nimmt der Exchange-Server nur E-Mails der entsprechenden Domäne an, welche in den akzeptierten Domänen aufgelistet sind.

Ich zeige anhand folgender Konfiguration, wie man einen Empfangsconnector erstellt und konfiguriert, sodass einem bestimmten Server das Relaying an einen Empfänger in der Exchange-Organisation, erlaubt wird:

- Als Beispiel nehme ich einen Server, auf dem Symantec Backup Exec installiert ist

- Dieser Server soll Benachrichtigungen an den Administrator für Sicherungen, welcher ein Postfach in der Exchange-Organisation besitzt, per SMTP an Exchange-Server versenden, welcher die E-Mail an den Empfänger weiterleitet.

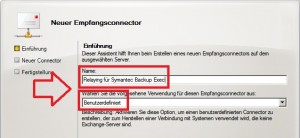

- Navigieren Sie in der Exchange-Management-Console (EMC) zu Serverkonfiguration/Hub-Transport und wählen Sie im Aktionsbereich “Neuer Empfangsconnector…”

- Geben Sie hier zunächst den Namen des Empfangsconnector an, die Verwendung können Sie bei Benutzerdefiniert belassen:

- Im nächsten Schritt die Lokalen Netzwerkeinstellungen an, d.h. auf welche IP-Adresse(n) und auf welchen Port der Empfangsconnector auf Verbindungen warten soll:

- Weiter geht es mit den Remote-Netzwerkeinstellungen, geben Sie hier die IP-Adresse des Servers ein, dem Sie das Relaying erlauben wollen. Wichtig: Falls es sich hierbei um den gleichen Server handelt, auf dem auch die Backup-Software installiert ist (oder Popcon, WSUS etc.), geben Sie die lokale IP-Adresse ein:

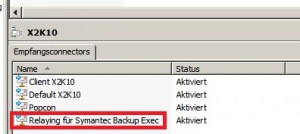

- Schließen Sie die Erstellung des Empfangsconnectors ab

Als nächstes müssen Sie noch Einstellungen in den Eigenschaften des Empfangsconnectors ändern, gehen Sie hierbei folgendermaßen vor:

- Öffnen Sie die Eigenschaften des zuvor erstellten Empfangsconnectors

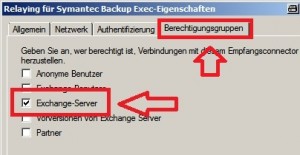

- Navigieren Sie zum Reiter Berechtigungsgruppen

- Aktivieren Sie hier die Berechtigungsgruppe Exchange-Server

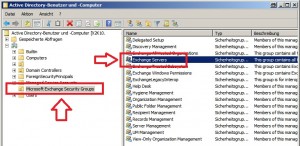

- Der sendende Server muss Mitglied in der Sicherheitsgruppe “Microsoft Echange Security Groups“ im Active-Directory sein (Falls es sich um ein und denselben Server handelt, sprich dem Exchange-Server auf welchem die entsprechende Software läuft z.B. Symantec Backup Exec/WSUS/Popcon Pro etc. oder bei einem SBS 2008, gibt es den entsprechenden Eintrag in er Sicherheitsgruppe bereits!)

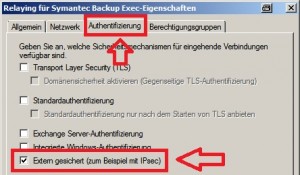

- Danach navigieren Sie zum Reiter Authentifizierung und aktivieren die Option Extern gesichert (z.B. mit IPsec)